Ein kürzlich auf Reddit veröffentlichter Beitrag, der inzwischen wieder vom Ersteller gelöscht wurde, sorgt gerade in der Flugsimulator-Community für Unruhe. Der Nutzer „Wild-Sky-4503“ behauptete, dass ein Datenleck bei Fenix Simulations vorliege. Demnach seien rund 9561 Nutzerkonten samt E-Mail-Adressen und Passwörtern kompromittiert worden. Die Entwickler des bekannten Airbus-Add-ons für den Microsoft Flight Simulator weisen die Vorwürfe aber entschieden zurück.

Behauptungen auf Reddit

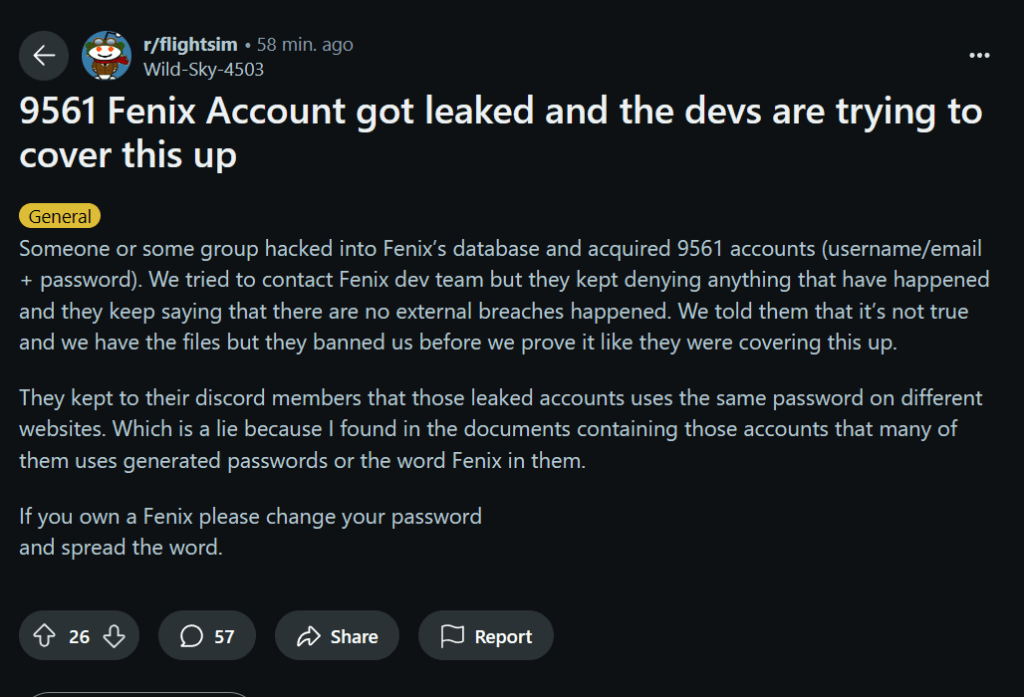

In dem Reddit-Post, der bereits kurz nach Veröffentlichung rege diskutiert wurde, hieß es, Unbekannte hätten sich Zugang zur Nutzerdatenbank von Fenix verschafft und einen Datensatz mit Tausenden Accounts erlangt. Darin sollen sich E-Mail-Adressen und zugehörige Passwörter befunden haben. Einige Passwörter seien angeblich generiert oder enthielten den Begriff „Fenix“, was laut dem Verfasser gegen die Theorie spreche, dass es sich lediglich um Wiederverwendungen von Passwörtern handele. Der Vorwurf: Fenix versuche, den Vorfall „unter den Teppich zu kehren“, indem man User vom Discord-Server ausschließe. Aha.

Fenix Simulations reagiert

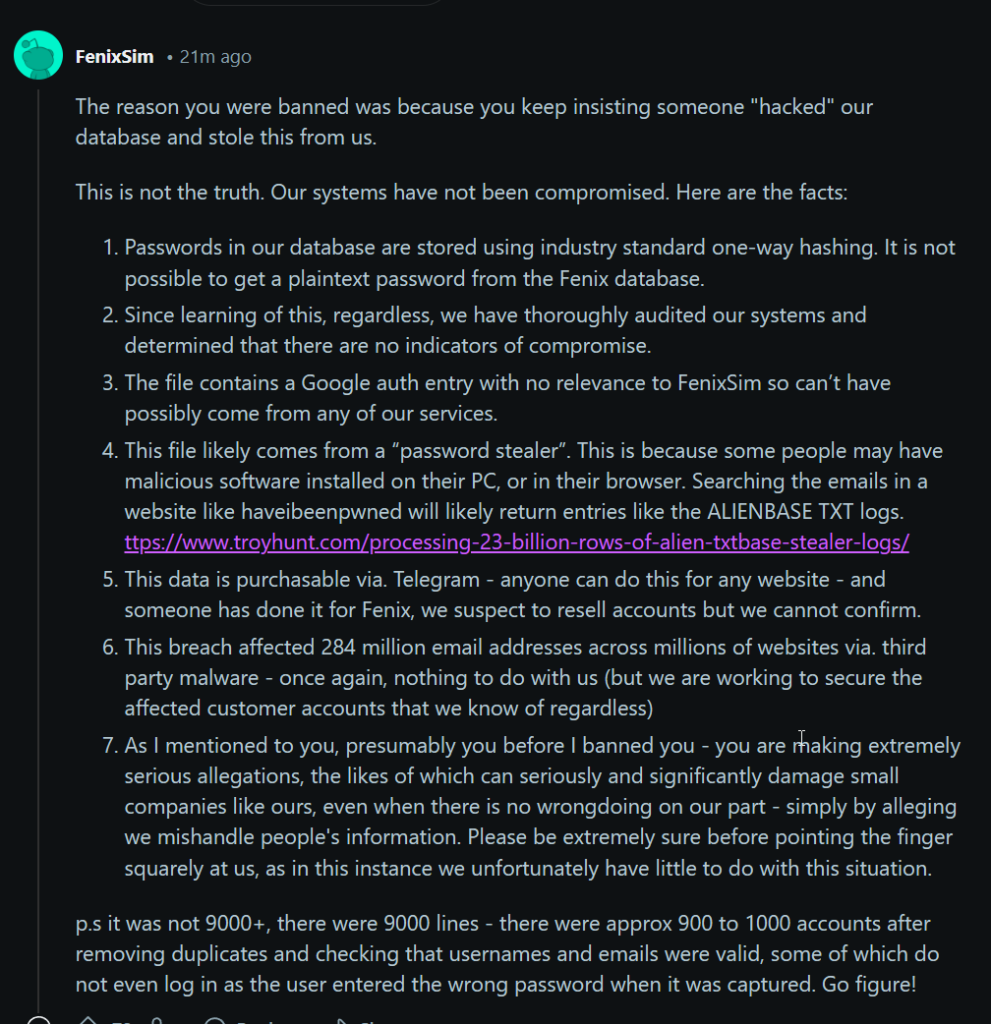

Natürlich ließ die Reaktion von Fenix nicht allen auf sich warten, und die Add-on-Schmiede reagierte prompt auf die Anschuldigungen und stellte in einem öffentlichen Kommentar klar: „Unsere Systeme wurden nicht kompromittiert. Es gibt keinerlei Hinweise auf einen externen Angriff“, heißt es dort (Siehe screenshot).

Man habe sämtliche Systeme einer gründlichen Prüfung unterzogen und keine Anzeichen eines Datenlecks gefunden. Stattdessen sei die Datenquelle vermutlich ein sogenannter „Password Stealer“ – ein Schadprogramm, das Zugangsdaten von infizierten Rechnern ausliest. Diese Daten würden oft gesammelt, in sogenannten „Stealer-Logs“ gespeichert und über Plattformen wie Telegram verkauft.

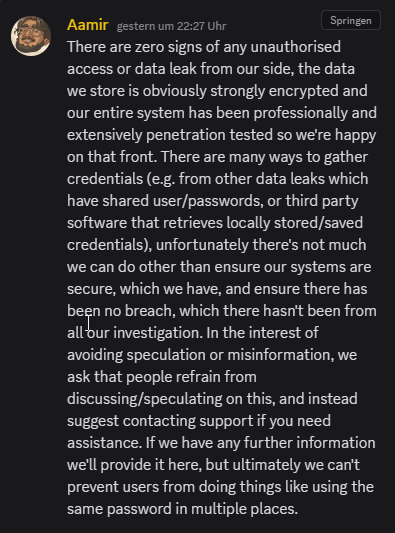

Der leitende Entwickler Aamir Thacker äußerte sich im offiziellen Discord-Server von Fenix noch deutlicher: „„Es gibt keinerlei Anzeichen für einen unautorisierten Zugriff oder ein Datenleck auf unserer Seite. Die Daten, die wir speichern, sind selbstverständlich stark verschlüsselt, und unser gesamtes System wurde professionell und umfangreich auf Schwachstellen getestet – wir sind diesbezüglich also sehr zuversichtlich.“ Er ergänzt: „Es gibt viele Möglichkeiten, Zugangsdaten zu sammeln – etwa durch frühere Datenlecks, bei denen Nutzer dieselbe Kombination aus E-Mail und Passwort verwendet haben, oder durch Drittanbieter-Software, die lokal gespeicherte Zugangsdaten ausliest. Leider können wir außer der Absicherung unserer Systeme, die wir nachweislich durchgeführt haben, wenig tun.“

Er appelliert außerdem an die Community, auf Spekulationen und unbegründete Anschuldigungen zu verzichten. Wer betroffen sei, solle sich direkt an den Support wenden.

Hashing schützt vor Klartext-Zugriff

Fenix erklärt im Zuge dessen auf reddit auch die Speicherung der Passwörter. Diese würden nicht im Klartext gespeichert, sondern mittels sogenanntem „One-Way Hashing“ gesichert, ein Industriestandard. Dabei handelt es sich um ein mathematisches Verfahren, bei dem Passwörter in eine unlesbare Zeichenfolge umgewandelt werden. Diese Umwandlung ist nicht umkehrbar – es lässt sich also nicht zurückrechnen, welches Passwort ursprünglich verwendet wurde. Selbst im Fall eines Datenbanklecks wären die eigentlichen Passwörter nicht direkt einsehbar.

Empfehlung: Passwort ändern

Dass der Eintrag mit den Vorwürfen auf reddit schon wieder verschwunden ist, spricht vielleicht für sich – vor allem, da er vom Autor selbst gelöscht wurde. Unabhängig vom Ursprung oder Wahrheitsgehalt der Sache empfiehlt Fenix den Nutzerinnen und Nutzern dennoch, Passwörter zu ändern – insbesondere dann, wenn sie dieselben Zugangsdaten auch auf anderen Plattformen verwendet werden.

Na das klingt ja nach einer guten Schmutzkampagne….

Läuft wahrscheinlich zu gut für Fenix, dass da die anderen ne gewisse Neidtoleranz überschreiten. Schon arm sowas, selbst wenns ausgedacht ist von dem.

Gibt sicherlich Leute, bei denen sich Fenix mit ihren Projekten und Ankündigungen nicht gerade beliebt gemacht hat. Aber ich möchte da keinem irgendetwas unterstellen

Manche werden nach einem A330-Release bedroht, manche bekommen Torten zugesandt und Fenix einen Hack angedichtet.

Das geht alles weit über das normale Konkurrenzmaß hinaus.

Tja, leider ist die Flusi Community seid dem MSFS rebrand nicht mehr so homogen wie sie mal war.

Das halte ich ehrlich gesagt für eine stark verklärte Wunschvorstellung.

Nein, da hat Flori schon gar nicht so unrecht. Es ist im allgemeinen ordentlich aggressiver geworden. Und sei es nur die Wortwahl.

Ist aber auch ein Spiegelbild der Gesellschaft. Und die hat sich definitiv verändert. Wer das nicht wahrnimmt, oder nicht wahrnehmen will muss sich nicht wundern wenn plötzlich alles in Rauch aufgeht. Ich weiß, sehr dramatisch aber dies passiert halt, wenn der Klügere immer nachgibt.

Und das kann man durchaus in die „Flusiszene“ übernehmen.

Warum steht „Torten zusenden“ in einer Reihe mit Drohungen und Schmutzkampagnen? Vor allem, wenn man sich die Torte selbst zugesandt hat, falls das stimmt, was die Gerüchteküche sagt….

Man sollte vielleicht auch einfach nicht alles glauben was die Gerüchteküche so sagt…

Die Torte hat sich der Clown von SI selbst zugesandt. Die Kerle von BATC hatten nichts davon zu tun.

Mach Dich nicht lächerlich.

Liegt vermutlich tatsächlich an einem Passwort Klau durch lokale Malware.

Navigraph hat auch ein Statement im Discord und betroffene Accounts vorsorglich ausgelogged und das PW zurückgesetzt.

Lese gerade, auch Navigraph-Nutzerkonten sollen durch „extern“ gehakt worden sein

Manch einem Simmer möchte man auch nie im Dunkeln begegnen, geschweige mit denen zum Lachen mit in deren Keller gehen, wenn ich mir manch „Klugscheißerei“ nach dem „Beta-Daten-Gelöscht“-Malheur durchlese oder höre wie man bierernst und harsch zurecht gewiesen wird auf Unicom, wenn 2 mal „mehr als unmittelbar Situationsrelevant“ 1-2 Sätze zusätzlich sprechen. Von daher; und so ein Datenleck… Herr Gott, das gehört zum Neuland wie das Internet selber irgendwie dazu; man muss sich selbst schon bissel wachsam verhalten.

bestimmt ein Pmdg Fanboy ^^

…oder jemand hat doch die ‚Test.exe‘ aus dem Fenix ins Laufwerk eingelegt und einfach mal aufgerufen …..

Da stecken doch Trump und JD Vance dahinter

Kleine Anmerkung zu „One-Way Hashing“. Auch da gibt es Methoden, die weniger „One-Way“ sind als andere. Vor allem aber schützt das nicht gegen Angriffe mit Rainbow-Tables, bei denen Angreifer einfach mal beliebte Passwörter ausprobieren, bis der Output der Hash-Funktion dem Eintrag in der Datenbank entspricht. Deswegen sind „Passwort1234“ oder „Boeing747“ schlechte Passwörter, die nicht verwendet werden sollten.

Das hat jetzt nichts mit Fenix zu tun, das ist einfach ganz allgemein so und gilt überall.

Also ich kann gerade das Passwort nicht ändern auf deren Seite.

(„Passwort zurücksetzen“ findet man auch nur auf deren Hilfe Seite und nicht direkt im User Menu)

„Passwort vergessen“ hat wiederum problemlos funktioniert

Passwort ändern geht bei Fenix tatsächlich generell nur über den „Passwort vergessen“-Weg. Ein Ändern des Kennworts im Profil ist nicht möglich. Daher passt alles.